LEGIC Connect Go - der Eintrit...

. Einfache Bereitstellung hochverfügbarer, auf mobiler App basierender Dienste ohne eigenes, rund...

DTM Print, der internationale OEM- und Lösungsanbieter für Spezialdrucksysteme, kündigt an, dass e...

Besonders in der Fahrzeugentwicklung fallen beim Data Logging durch eine Vielzahl an Sensoren in k...

Im Handwerk, bei Montagearbeiten und in der Industrie werden immer wieder Werkzeuge benötigt, um d...

Im Baufachhandel mit NVE belie...

Schlagen Sie sich im Baufachhandel nicht mehr mit unvollständigen Lieferverläufen rum und digitali...

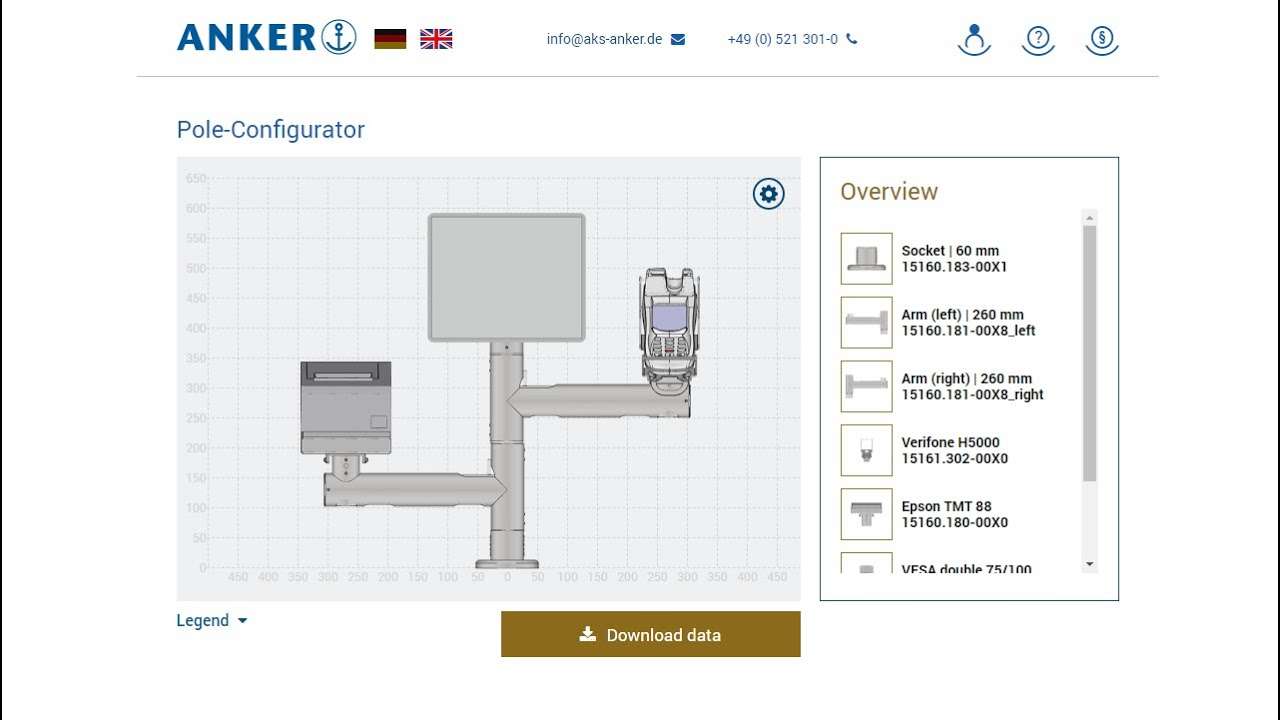

Als weltweit erster Onlinekonfigurator für POS-Systeme begeistert ANKER‘s Neuheit seit 3 Jahren di...

Für breitbandige Übertragungen ist die Glasfaser das optimale Transportmedium, insbesondere, wenn...

Im Rahmen eines Firmen-Events haben die Mitarbeiter:innen des Software-Unternehmens slashwhy GmbH...

Die Unternehmen ec4u und BULPROS schließen sich zusammen, um ihren Kunden eine neue Generation an...

Exzellente Prozesse entlang der Lieferkette sind ein entscheidender Faktor für Kosteneffizienz und...

DMS neu gedacht: CTO lanciert...

Mit der Einstiegsversion ihrer Dokumentenmanagement-Suite CLARC eröffnet die CTO Balzuweit GmbH au...

Aufgrund des weiterhin hohen Interesses hat die Berliner Beauftragte für Datenschutz und Informati...

Die WORTMANN AG setzt weiter auf die Ausbildung von Fachkräften im eigenen Haus und bleibt ihrer L...

Am ersten Tag stand bereits einiges auf dem Programm. Gestartet mit einer offiziellen Begrüßung du...

Atemberaubende Frequenz: 1260...

Die große Auswahl an 3D CAD & BIM Modellen auf 3DfindIT.com und den PARTcommunity Downloadport...

Die Distec GmbH – einer der führenden deutschen Spezialisten für TFT-Flachbildschirme und Systemlö...

Altair , (Nasdaq: ALTR), ein weltweit agierendes Technologieunternehmen, das Lösungen für die Bere...

Das Team der Berliner Füchse durfte sich beim Handball-Bundesliga-Topspiel am 21.02.2021 gegen die...

Die wichtige Windows-Lücke "PrintNightmare" lässt sich laut Microsoft mit den entsprechen...

Windows Defender: Antivirus...

Das Windows-eigene Antivirenprogramm Defender arbeitet normalerweise still im Hintergrund. So überp...